Reporte de impacto LikeInteligente 2023

Reporte de impacto LikeInteligente 2023 Leer más »

La ingeniería social es como un juego donde algunas personas intentan engañarnos de diferentes maneras y así sea más sencillo obtener información.

¿Qué es la ingeniería social?

Imagina que estás jugando a un juego en línea y alguien trata de convencerte de darle información personal, que quizá en una platica normal no se vea extraño pero sin que tu te des cuenta obtiene información valiosa. Eso es un tipo de trampa llamada “ingeniería social”. Es como si alguien intentara hackear tus pensamientos para obtener lo que quiere.

Consejos para protegerte:

Pero no te preocupes, lo importante es saber como actuar ante este tipo de ataques:

Actúa con calma:

Contrasta la información:

Controla los enlaces:

Usa el sentido común:

La importancia de permanecer alerta y adoptar medidas de seguridad se revela como la clave para proteger nuestra información o las de las personas que nos rodean.

¿Ingeniería social? El hackeo de personas… Leer más »

Seguramente has visto que en algunos lugares, como restaurantes y parques, puedes conectarte a Internet de forma gratuita. ¡Suena genial, verdad? Pero hay algunas cosas importantes que debes saber antes de hacerlo, pues tu información podría estar en peligro.

¿Qué son las Redes WiFi Gratis?

El Peligro de las Redes WiFi Gratis

Aunque esté tipo de redes WiFi gratis son muy útiles, a veces pueden ser peligrosas. Aquí te explicamos por qué:

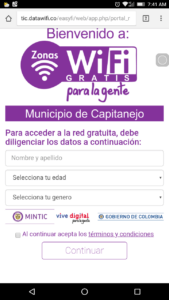

Páginas de Términos y Condiciones: A veces, cuando te conectas a una red WiFi en un café, restaurante o en el metro, te pueden pedir que aceptes los TyC y pongas algunos de tus datos, como tu correo o nombre. Incluso te pueden pedir que inicies sesión con tu cuenta de redes sociales.

¿Sabes por qué hacen esto? Pues, algunas empresas quieren obtener información sobre ti, como tu correo electrónico o lo que te gusta en Facebook. Luego, usan esa información para enviarte anuncios personalizados, es como si te enviaran anuncios de cosas que creen que te gustan. Un ejemplo del cómo se muestra ello es el siguiente:

¿Cómo Protegerte?

Para mantener tus datos seguros, aquí tienes algunos consejos:

Así que, la próxima vez que quieras conectarte a una red WiFi gratis, ¡recuerda estos consejos para mantenerte a salvo en Internet!

¡Cuidado con las Redes WiFi Gratis! Leer más »

El 17 de octubre de 2014, la Real Academia Española (RAE) incluyó una palabra que durante años casua mucha curiosidad en el mundo digital: “hacker”, definiendolo como “experto en informática, capaz de acceder a un sistema sin autorización, normalmente para detectar sus fallos de seguridad y desarrollar mejoras”

Imagínate a un hacker como un explorador de la tecnología, alguien que se aventura en el vasto mundo digital para aprender, entender y mejorar cosas. Como si fuesen detectives modernos, los hackers encuentran los secretos digitales y maneras de hacer que la tecnología sea más segura y útil para todos.

¿Qué es un Hacker?

Un hacker es una persona apasionada por descubrir cómo funcionan las cosas en el mundo digital. Los hackers tienen un gran deseo de aprender y comprender los sistemas y dispositivos informáticos, y utilizan sus conocimientos para mejorarlos.

Existen diferentes tipos de hackers, y se les clasifica en función de cómo utilizan sus habilidades y conocimientos. Los tres tipos principales son los hackers de sombrero blanco, los hackers de sombrero negro y los hackers de sombrero gris.

1. Hackers de Sombrero Blanco

Estos son los buenos del mundo de la tecnología, los hackers de sombrero blanco utilizan sus habilidades para ayudar y proteger, Trabajan en empresas, organizaciones gubernamentales o de forma independiente para fortalecer la seguridad informática. Su objetivo es encontrar posibles vulnerabilidades en sistemas y aplicaciones para corregirlas antes de que los “malos” las encuentren y de esta forma proteger todo, imaginate una red social como Twitter, te imaginas una vulnerabilidad que permita robar toda la información de las cuentas pues los hackers de sombrero blanco se encargan de evitarlo.

2. Hackers de Sombrero Negro

Estos son los malos de la película (tecnología), los hackers de sombrero negro usan sus habilidades para causar daño, robar información valiosa, dañar sistemas y cometer crímenes en línea. Pueden robar contraseñas, propagar virus informáticos y crear caos en la red, lo que hacen es ilegal y perjudicial para la sociedad y la tecnología; ellos lo unico que buscan es causar daño u obtener un beneficio.

3. Hackers de Sombrero Gris

Estos hackers están en algún punto intermedio. Utilizan sus habilidades tanto para ayudar como para causar daño, dependiendo de la situación, a veces pueden violar la ley, pero su intención principal no es hacer daño, sin embargo, deben tener cuidado de no cruzar la línea hacia la actividad ilegal.

¿Los “Modders” son Hackers?

Estoy seguro que alguna vez jugando videojuegos, has escuchado o tu mismo has llamado a alguien “hacker” alguien que modifica videojuegos para obtener una ventaja, en pocas palabras hacer trampa… , pero en realidad, no son lo mismo. Los “modders” son personas creativas que personalizan y modifican juegos para hacerlos más divertidos o interesantes, pero esos son los que crean el famoso “mod”, mientras que un usuario que simplemente lo descarga y lo utiliza ¿de qué forma podríamos llamarlo?. Aunque comparten una mentalidad curiosa y exploratoria con los hackers, no todos los “modders” son hackers y viceversa.

Un hacker es alguien con una mente curiosa y creativa que se aventura en el mundo digital para entender y mejorar la tecnología.

Hay hackers buenos que protegen y ayudan, hackers malos que causan daño y hackers intermedios que pueden ir en ambas direcciones. Es esencial entender que no todos los hackers son iguales y que la ética y la intención detrás de sus acciones marcan la diferencia.

¿Hackers? ¿Qué son?: Amigos o Enemigos de la Tecnología Leer más »

A veces, nuestro correo electrónico puede estar en peligro, esto significa que algún intruso podría entrar en él y hacer cosas malas. Pero no te preocupes, aquí te vamos a contar qué hacer para evitarlo y qué hacer si sucede.

¿Cómo saber si alguien ha entrado en tu correo?

Aquí te dejamos algunas señales para saber si alguien está usando tu correo sin permiso:

¿Qué hacer si piensas que alguien entró en tu correo?

Primero que nada ¡Tranquilo!, guarda la calma, que preocuparte o enfadarte no servirá de nada. Aquí te damos algunos pasos que puedes seguir para proteger tu correo:

¿Cómo puedo proteger mi cuenta ante estos ataques?

Para mantener tu cuenta de correo seguro ante cualquier ataque, puedes seguir estos pasos:

¡Siguiendo estos pasos, tu correo estará mucho más seguro! Recuerda mantener tus datos protegidos y no compartir tu contraseña con nadie. ¡La seguridad es lo más importante!.

Cómo proteger tu correo electrónico y qué hacer si pasa algo extraño Leer más »

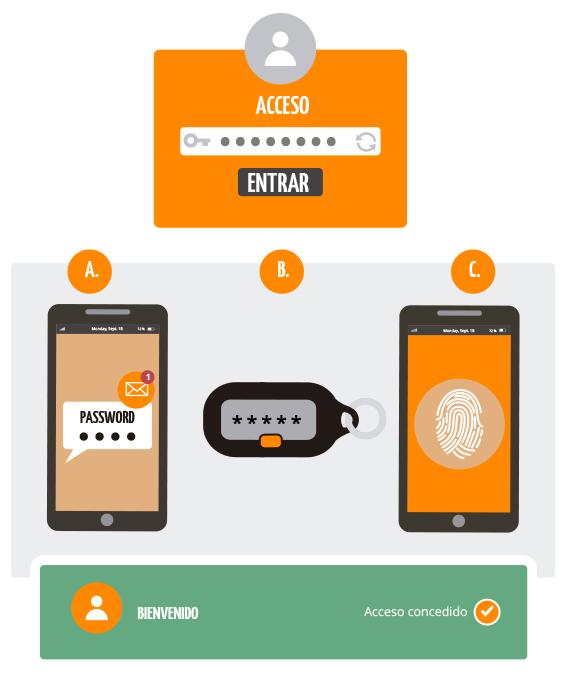

Hoy vamos a hablar de algo muy importante para mantener nuestras cuentas seguras en internet: la Doble Autenticación. Pero.. ¿qué es eso y por qué es tan importante?

¿Qué es la Doble Autenticación?

La Doble Autenticación es como tener dos cerraduras en la puerta de tu casa. Imagina que para entrar a tu cuarto secreto, necesitas dos llaves en lugar de solo una. Es más difícil que alguien pueda entrar si tiene que abrir dos cerraduras en lugar de una, ¿verdad?

En internet, la Doble Autenticación es una medida de seguridad que ayuda a proteger nuestras cuentas, no solo vas a necesitar una contraseña, ¡sino también un código especial que solo vas a poder obtener tu y es totalmente aleatorio!

¿Cómo Funciona?

Cuando pones tu contraseña para entrar en una cuenta, la Doble Autenticación te pide un código extra, este código puede llegarte a tu teléfono o correo electrónico. Nadie más puede tener ese código, solo tú, es como tener una llave secreta adicional, pues para poder acceder necesitas el primer factor, osea tu contraseña, seguido necesitas el segundo factor que será ese código que siempre será diferente mediante tu celular, correo electronico o alguna aplicación de autenticación.

¿Por Qué Es Importante?

Si alguien intenta entrar sin tener el código especial, ¡no podrá!. De esta manera podrás proteger tus cuentas y por supuesto toda la información que hayas puesto en ellas. Incluso te podrá servir como una advertencia, pues si en un momento recibes ese código siendo que tu no lo has solicitado ya te podrás dar una idea de que alguien tiene tu contraseña… sin embargo no podrá acceder ya que necesita ese gran código que nos salvó de un robo.

Siempre activa la Doble Autenticación en tus cuentas importantes, como tu correo electrónico, tus juegos en línea o en tus perfiles de redes sociales. Es una forma genial de mantenerte a salvo en el mundo digital.

Recuerda, ¡tú eres el héroe de tu propia historia digital y la Doble Autenticación es tu súper poder para mantener todo seguro!

¡Protege Tu Cuenta con la Doble Autenticación! Leer más »

¡Feliz día del software libre!

El 20 de septiembre se celebra el día del software libre, un tipo de software que es gratuito y de código abierto. Esto significa que cualquiera puede usarlo, modificarlo y redistribuirlo sin tener que pagar por él, osea que si tu eres alguien capaz de leer y hacer código, puedes comenzar sobre el código de un software libre y agregar funciones nuevas, solucionar problemas y hacerlo mejor a tus necesidades.

¿Qué es el software libre?

El software libre es un software que cumple con las cuatro libertades fundamentales de la Free Software Foundation:

¿Cómo surgió el software libre?

El software libre surgió en la década de 1980, cuando un grupo de programadores encabezados por Richard Stallman comenzaron a desarrollar software que fuera gratuito y de código abierto. Estos programadores creían que el software debería ser accesible para todos, independientemente de su capacidad económica.

Características del software libre

El software libre tiene las siguientes características:

¿Por qué es importante el software libre?

El software libre es importante porque:

¿Cuáles son algunos ejemplos de software libre?

Algunos ejemplos de software libre incluyen:

Linux. Es un Sistema operativo gratuito y de código abierto que se utiliza en millones de ordenadores de todo el mundo. Si no sabes lo que es un Sistema operativo, es muy sencillo de entender ¿Conocés windows? Pues, windows es un sistema operativo, pero no es gratuito esté le pertenece a Microsoft por lo que el código del sistema no se conoce y no puedes realizar modificaciones a tu gusto, mientras que Linux si, es por ello que cuando buscas Linux en internet te aparecen un monton de variables ya que cualquier persona podría crear su sistema basado en Linux, incluso tú.

Apache. Es un servidor web gratuito y de código abierto que se utiliza para alojar sitios web.

MySQL. Es un sistema de gestión de bases de datos gratuito y de código abierto que se utiliza para almacenar datos.

Chromium. Estoy seguro que conoces Chrome, a menos que vivas abajo de una roca como patricio, pues Chrome tiene su versión de código libre, por lo que cualquier persona puede crear su propio navegador en base al de chrome algunos ejemplos de los que lo han hecho sería Microsoft Edge o Brave.

Blender. Es un software de modelado 3D gratuito y de código abierto que se utiliza para crear gráficos 3D.

Conclusión

El software libre es una herramienta poderosa que puede ser utilizada por todos. Es gratuito, de código abierto y tiene muchos beneficios, si estás buscando un software que sea fiable, seguro y respetuoso con la privacidad, el software libre es una gran opción.

¿Software libre? ¿Qué es? FELIZ DÍA DEL SOFTWARE LIBRE Leer más »

La tecnología es una parte importante de nuestras vidas. nos ayuda a aprender, a divertirnos, a conectarnos con otros y a hacer muchas cosas más. Sin embargo, también puede ser adictiva.

¿Qué es la adicción a la tecnología?

Primero que nada hablemos de lo que es la adicción a la tecnología, y no es más que un trastorno del comportamiento que se caracteriza por el uso excesivo de la tecnología, dicho de una forma fácil no puedes evitar no hacer uso de ella y constantemente quieres estar usando tu celular, computadora o jugando videojuegos. Las personas adictas a la tecnología tienen dificultades para controlar su uso, y a menudo experimentan síntomas negativos como ansiedad, depresión y problemas en sus relaciones personales.

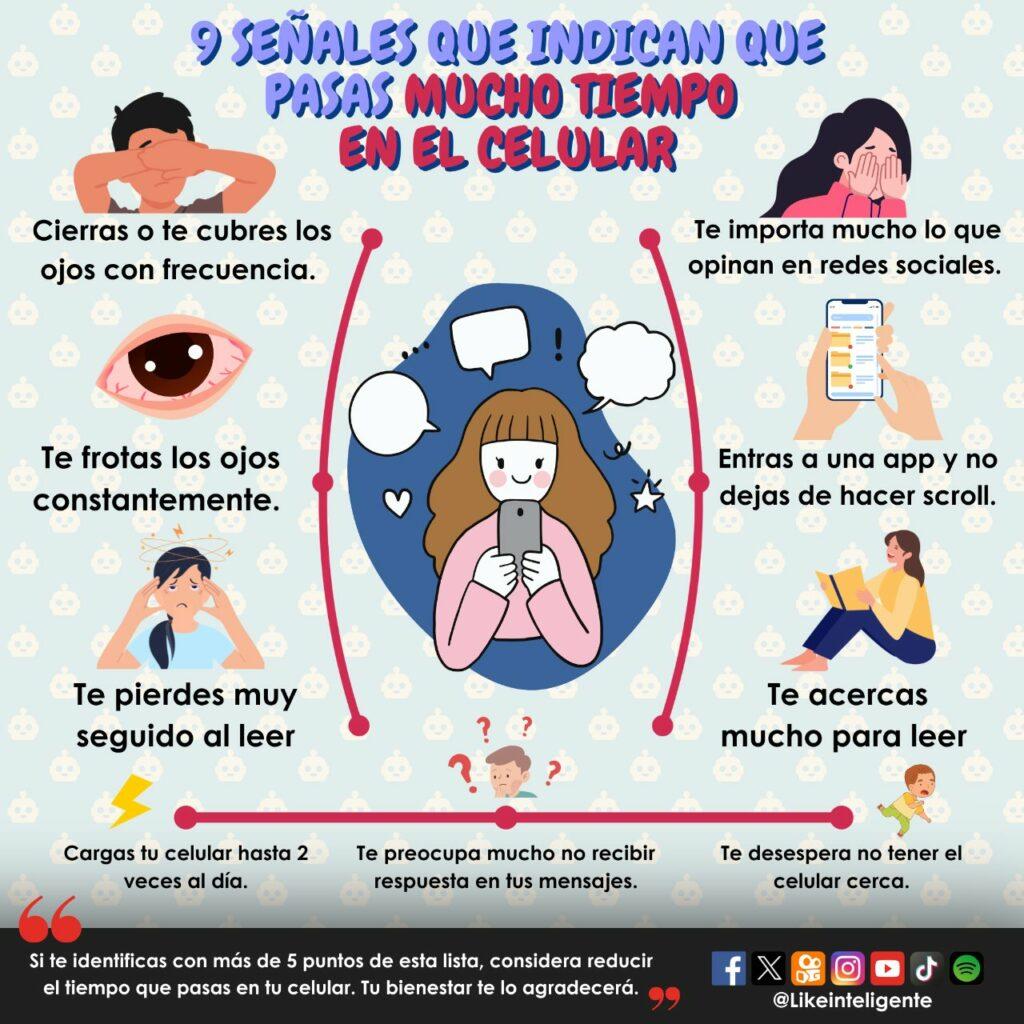

Observa la siguiente imagen, y cuenta cuántas señales de esas tienes presentes en tu día a día:

Si tienes más de 5 considera reducir el tiempo que usas tu celular, incluso puede ser tu computadora o algún videojuego, son claras señales de que dependes mucho de esos dispositivos.

¿Cómo prevenir la adicción a la tecnología?

Hay muchas cosas que puedes hacer para prevenir la adicción a la tecnología. Aquí hay algunos consejos:

¡Aquí tienes algunas actividades que puedes hacer en lugar de usar la tecnología!

La tecnología puede ser una herramienta maravillosa, pero es importante usarla de manera responsable. Si sigues estos consejos, podrás disfrutar de los beneficios de la tecnología sin desarrollar una adicción.

¿Eres un adicto tecnológico? Leer más »

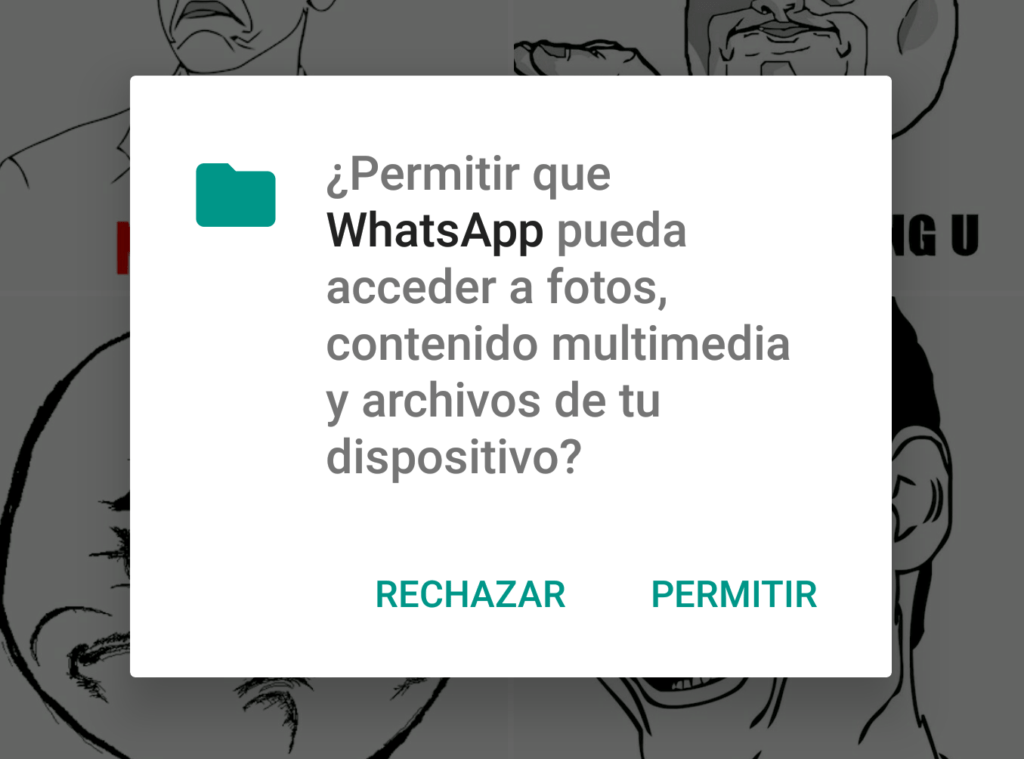

Tu celular es de uso diario se volvio parte de tu vida, donde tiene fotos tuyas, mensajes con amigos y familia, y mucha información personal. Pero, ¿sabías que algunas aplicaciones pueden pedirte permisos a tu celular para ver tus cosas? ¡Así es! Cuando instalas una aplicación nueva, a veces te pregunta si está bien que acceda a tus contactos, a tus fotos, a tu ubicación, ¡y hasta a tus archivos! Estoy seguro que alguna vez la has visto y sin mucho problema le das el permiso ya que en algunas ocaciones la aplicación no va a funcionar correctamente si no se lo permites.

¿Por qué piden permisos?

Bueno, algunas aplicaciones realmente necesitan esos permisos para funcionar, por ejemplo, si usas una app de mapas, tiene sentido que quiera saber dónde estás para ayudarte a llegar a tu destino. Pero no todas las apps necesitan esos datos. Imagina que un juego te pide acceder a tus contactos… ¡eso es extraño, verdad?

Protege tu Información

Es como si alguien te pidiera que le enseñaras tus juguetes favoritos, no le mostrarías todo a cualquiera, ¿verdad? De la misma manera, no le des permisos a todas las apps. A veces, si les das permisos a aplicaciones extrañas, podrían tomar tu información y compartirla sin que te des cuenta, y no estás poniendo en riesgo tu información si no también la de tus amigos y familia al tenerlas agregadas en tu celular.

Usa el Sentido Común

Aquí viene la parte divertida: ¡usar el sentido común! Cuando una app te pide permisos, piensa: “¿Realmente necesita esto para funcionar?” Si es un juego para saltar obstáculos, ¿necesita saber dónde vives? ¡No lo creo! Pero si es una app para ver el clima, tiene sentido que quiera conocer tu ubicación para decirte cómo estará el día, o si es una aplicación como Whatsapp que pida permisos para acceder a tus contactos.

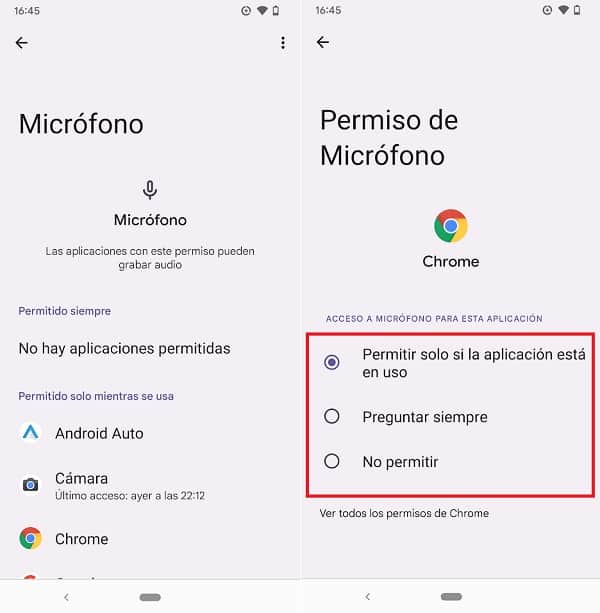

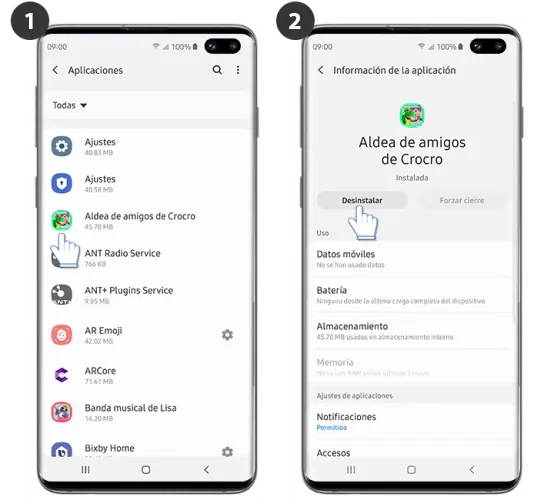

Cómo Quitar Permisos

Ahora, si te das cuenta de que le diste permisos a una app y no quieres que los tenga, ¡no te preocupes! Puedes cambiarlo, en iPhone (iOS) y celulares Android, ve a los ajustes, busca “Aplicaciones” y selecciona la app que quieras. Allí, encontrarás un apartado de “permisos”, simplemente cambia los permisos y quitale acceso a cosas que no necesita esa aplicación, o si parece sospechosa que te haya pedido demasiados permisos que no necesita será mejor desinstalarla..

Recuerda: Tú Tienes el Control

No le des permiso a todo el mundo en tu celular, protege tu información y la de tus amigos y familia. Usa el sentido común y piensa por qué una app necesita ciertos permisos; Y si te das cuenta de que diste permisos sin querer, ¡siempre puedes cambiarlo!

Cuidar tu celular es como cuidar de tus cosas más valiosas. ¡Así que sé listo y mantén tu información segura mientras te diviertes con tus aplicaciones favoritas!.

Cuida tu Celular y tu Información: ¡No Des Permiso a Todo! Leer más »

A veces, podemos encontrarnos con comportamientos inadecuados o cosas que no nos gustan en plataformas como Facebook, Twitter, TikTok, Instagram y Youtube. ¡Pero no te preocupes! Aprenderemos cómo reportar y bloquear para que puedas sentirte más seguro y disfrutar de tu tiempo en línea tranquilo.

1. ¿Qué es Reportar y Bloquear?

Cuando hablamos de reportar, nos referimos a decirle a la plataforma que algo no está bien. Puede ser si alguien te está haciendo sentir incómodo, está usando lenguaje ofensivo o compartiendo cosas inapropiadas.

Bloquear, por otro lado, significa que puedes evitar que una persona en particular te siga o te hable, de esta forma esa persona no podrá tener contacto de ninguna forma contigo al igual que tu ya no podrás ver su perfil o las cosas que comparte o comenta.

2. Cómo Reportar en Diferentes Redes Sociales

Cada red social tiene su forma de reportar. Aquí tienes una idea de cómo hacerlo en algunas de las más populares, pero ten por seguro que en la mayoría el proceso es muy similar así que no tendrás dificultad si no aparece algún sitio que tu utilices:

Observar como todos son muy similares, es muy sencillo encontrar la manera de denunciar o bloquear a un usuario o contenido en específico, recuerda que estas opciones están para que la comunidad y tu decida que contenido es apropiado para la plataforma y de esta manera hacer un ambiente más ameno para todos.

3. Cómo Bloquear a Alguien

Si alguien te está haciendo sentir incómodo o simplemente no quieres que te siga, puedes bloquearlo. En general, sigue estos pasos:

4. Confía en tus Instintos

Si algo te parece extraño o sospechoso, no dudes en bloquear o reportar. No tienes que sentirte mal por hacerlo. ¡Tu seguridad es lo más importante!

5. Habla con un Adulto de Confianza

Si te sientes confundido o preocupado acerca de algo en línea, no dudes en hablar con tus padres, maestros o adultos de confianza. Ellos pueden ayudarte y darte consejos para mantenerte seguro.

Recuerda, las redes sociales son divertidas y geniales, ¡pero también es esencial protegernos! Si aprendemos a reportar y bloquear cuando sea necesario, podremos disfrutar de nuestra experiencia en línea de manera segura y feliz. ¡Cuidémonos unos a otros y hagamos de Internet un lugar genial para todos!

Mantén tu Experiencia en Línea Segura: Cómo Reportar y Bloquear en las Redes Sociales Leer más »